[撰文 Leaf]

準備過年圍爐了,大家應該都準備好好放鬆了吧!過年期間,放鬆之餘看個電影學個資安,病毒、網路釣魚、木馬再猖獗,我也不怕。

(圖/倚天屠龍記)

(圖/倚天屠龍記)

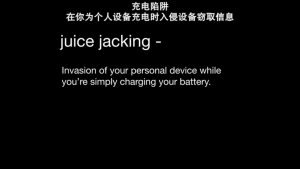

接下來就進入正題吧!這次的資安專有名詞是「Juice-Jacking」,中文名叫充電陷阱,看起來蠻有趣的名字,但實際上是很危險的。

1. 披著羊皮的充電站

資訊安全的危害有很大一部分發生於使用者的疏忽跟不了解,除了影片中的Juice-Jacking,還有各種釣魚手法也是類似的原理。這種被動式攻擊,利用人類僥倖及無知的心理,當有人把手機插上惡意的充電站時,他們的資料悄悄地就被盜了。

始作俑者就是充電站背後的設備,有可能是一台電腦,也有可能是如明信片大小一般的單板電腦(Single Board Computer),透過設備內部的惡意程式來偷資料、安裝木馬。

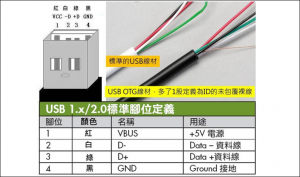

除了作為攻擊端的充電站,另一個很重要的角色是USB線,做為駭客的攻擊管道。

(圖/網路)

(圖/網路)

延伸閱讀:

[1] Wiki – USB (Universal Serial Bus)

[2] 手機充電:隱藏在公共設施里的陷阱!

[3] 【真影片】充電寶(行動電源)木馬程式一插就中?駭客是真的有機會完成轉帳交易的

[4] 影/手機充電區好方便?充電線一插駭客秒入侵 民眾全傻了

2. 隱藏在充電線上的攻擊

大家一定有跟朋友借充電器的經驗,如果你朋友是個駭客高手,你應該不會借得如此心安吧XD公共區域的充電站應該更恐怖吧,天知道有沒有被動過手腳…

(圖/網路)

(圖/網路)

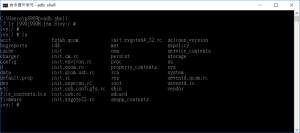

接下來就讓我為你演示,Juice-Jacking是透過怎樣的方法入侵的……

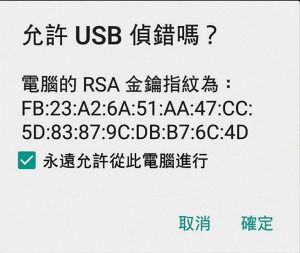

1) 發現有個傻瓜將手機,接在我的電腦上充電了。

2) 輕易進入對方系統了。

3) 在對方不知不覺情況下,將惡意程式安裝在對方手機。

延伸閱讀:

[1] adb 連接時候不彈出授權對話框

[2] 安卓adb备份存在漏洞,可注入恶意APK

[3] [Android] adb setuid提权漏洞的分析

[4] 利用充電器搞定 OnePlus 3-3T – ITW01

那面對這種攻擊手法,我們該怎麼辦?

別怕!!!遇到某些安全問題時,裝置會有安全操作的提醒,而使用者只要仔細閱讀這些提醒,就能輕易避免這些惡意行為。

(圖/網路)

(圖/網路)

除此之外也有人發明出一款避免USB攻擊的usb保護接頭,他的原理其實就是讓手機與USB的資料傳輸接腳做隔離。

(圖/網路)

(圖/網路)

延伸閱讀:

[1] 借用陌生設備幫充電手機也能被駭?不怕,請戴上 USB 介面的保險套

[2] 有插就有風險 USB也戴起保險套 – 鏡週刊

3. 一種「要走我跟你一起走」的攻擊

(圖/網路)

(圖/網路)

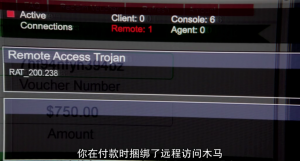

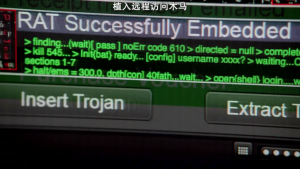

在影片結尾,丹尼爾探員因為找不到其餘法律允許範圍內的手法,來追查到駭客身份,所以只好透過在網路傳輸過程中,綁定木馬來入侵對方攝像頭。

那他如何是如何綁定的呢?

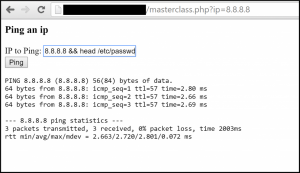

綁定木馬的方法很多種,單從影片內容也無法完全看出個所以然。探員在付款後,會取得一組代碼,他在傳送代碼時綁定了木馬,從這一點我想到了命令注入(Command Injection),所謂的代碼注入是目標系統上的程式存在著不適當的參數處理,導致可以讓程式碼被導入到目標系統中,改變系統程式執行流程。

(圖/Command Injection – Common Findings Database)

(圖/Command Injection – Common Findings Database)

一旦被系統被改變流程,就有許多可怕的事情發生了,包括可以完成控制對方系統,或者是能完全控制資料庫所有內容,這方面是程式開發者必須小心注意的。

延伸閱讀:

[1] 程式碼插入 – 維基百科,自由的百科全書

[2] Command Injection – Common Findings Database

這集的 CSI Cyber S01E09就到這裡告一段落囉!我們是ISDA(台灣資訊安全聯合發展協會)。

為了要讓更多人了解資訊安全,除了基礎資訊安全教育訓練以外,我們將針對影集裡面會提到的技術作一系列的資訊安全解說。歡迎認同我們的朋友給我們一點鼓勵,到我們的FB粉絲頁按個讚加分享。

https://www.facebook.com/ISDA.tw/

有任何活動相關訊息,我們也會第一時間張貼在ISDA粉絲團喔!